- 13 Mar

- 2025

IMPLEMENTASI VPN SERVER PRITUNL OPEN SOURCE MENGGUNAKAN REDHAT PADA PT. MICRO PIRANTI COMPUTER

Syahrul Imam Haekal (12230305), Implementasi VPN Server Pritunl Open Source Menggunakan RedHat pada PT. Micro Piranti Computer

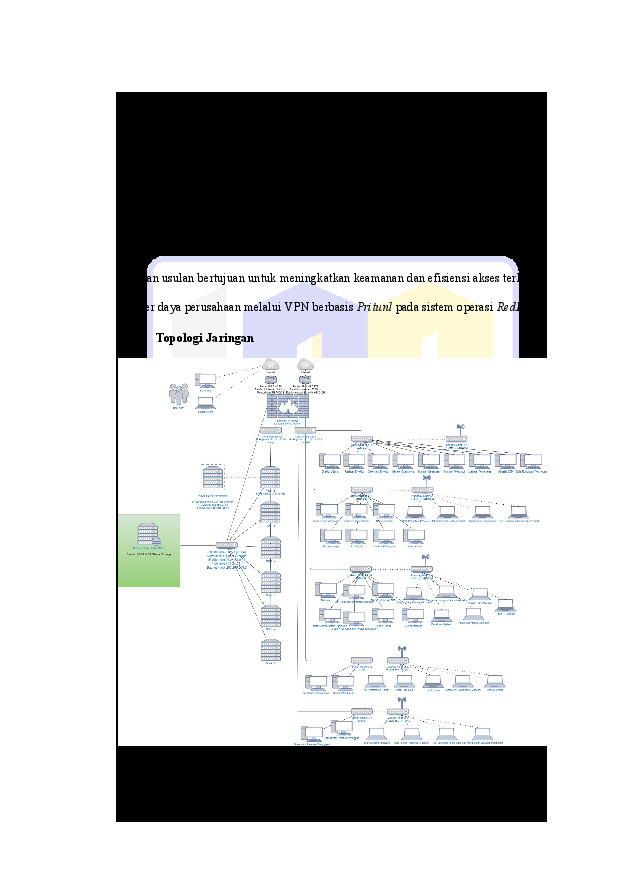

Seiring dengan perkembangan teknologi open source, berbagai solusi VPN berbasis open source telah dikembangkan dan digunakan oleh perusahaan sebagai alternatif dari solusi komersial yang lebih mahal. PT. Micro Piranti Computer menghadapi permasalahan terkait keamanan akses bagi karyawan yang bekerja secara remote. Untuk mengatasi hal ini, penelitian ini mengusulkan implementasi VPN Server berbasis Pritunl menggunakan RedHat sebagai sistem operasi server. Penelitian ini bertujuan untuk merancang dan mengimplementasikan solusi VPN yang aman, efisien, dan mudah dikelola. Metode penelitian yang digunakan mencakup observasi terhadap sistem jaringan yang telah berjalan, wawancara dengan tim IT perusahaan untuk memahami kebutuhan dan kendala, serta studi pustaka untuk menganalisis solusi VPN yang optimal. Rancangan jaringan usulan mencakup konfigurasi VPN, kebijakan keamanan, dan pengelolaan akses pengguna. Setelah implementasi, dilakukan pengujian jaringan untuk memastikan kestabilan koneksi, enkripsi data, dan perlindungan terhadap akses tidak sah. Hasil pengujian menunjukkan bahwa VPN Pritunl pada RedHat mampu memberikan koneksi yang aman dan stabil, meningkatkan efisiensi akses jaringan, serta melindungi data perusahaan dari ancaman eksternal. Pada pengujian kecepatan, sebelum VPN diterapkan, kecepatan unduh rata-rata adalah 60,62 Mbps dan unggah 55,68 Mbps. Setelah VPN diaktifkan, terjadi sedikit penurunan kecepatan dengan rata-rata unduh 59,43 Mbps dan unggah 53,74 Mbps. Penurunan ini masih dalam batas wajar mengingat adanya enkripsi data yang diterapkan oleh VPN. Dengan demikian, solusi ini dapat menjadi model bagi perusahaan lain yang ingin meningkatkan keamanan jaringan mereka dengan teknologi open-source yang handal.

Unduhan

-

File_1_Skripsi_12230305_Syahrul Imam Haekal.pdf

Terakhir download 06 May 2026 12:05File_1_Skripsi_12230305_Syahrul Imam Haekal

- diunduh 133x | Ukuran 956 KB

-

File_5_Skripsi_12230305_Syahrul Imam Haekal.pdf

Terakhir download 05 May 2026 22:05File_5_Skripsi_12230305_Syahrul Imam Haekal

- diunduh 114x | Ukuran 1,948 KB

-

File_4_Skripsi_12230305_Syahrul Imam Haekal.pdf

Terakhir download 06 Mar 2026 15:03File_4_Skripsi_12230305_Syahrul Imam Haekal

- diunduh 3x | Ukuran 551 KB

-

File_2_Skripsi_12230305_Syahrul Imam Haekal.pdf

Terakhir download 06 Mar 2026 15:03File_2_Skripsi_12230305_Syahrul Imam Haekal

- diunduh 2x | Ukuran 205 KB

-

File_2_Skripsi_12230305_Syahrul Imam Haekal.pdf

Terakhir download 06 Mar 2026 15:03File_2_Skripsi_12230305_Syahrul Imam Haekal

- diunduh 2x | Ukuran 209,493

-

File_3_Skripsi_12230305_Syahrul Imam Haekal.pdf

Terakhir download 01 Jun 2025 14:06File_3_Skripsi_12230305_Syahrul Imam Haekal

- diunduh 3x | Ukuran 359,320

-

File_7_Skripsi_12230305_Syahrul Imam Haekal.pdf

Terakhir download 17 Mar 2025 19:03File_7_Skripsi_12230305_Syahrul Imam Haekal

- diunduh 2x | Ukuran 513,035

-

File_6_Skripsi_12230305_Syahrul Imam Haekal.pdf

Terakhir download 17 Mar 2025 19:03File_6_Skripsi_12230305_Syahrul Imam Haekal

- diunduh 2x | Ukuran 197,661

REFERENSI

[1] S. Informasi et al., “Analisis Perbandingan Performasi QoS VPN Encryption Protocol Pada Jaringan Berbasis Hybrid Cloud,” J. Ilm. Komputasi, vol. 20, no. 1, pp. 69–82, 2021, doi: 10.32409/jikstik.20.1.2695.

[2] dkk. hadion Wijoyo, Sistem Informasi Manajemen: Tujuan Sistem Informasi Manajemen, no. April. 2022. [Online]. Available: http://max21487.blogspot.com/2012/04/tujuan-sistem-informasi-manajemen.html

[3] Rusmanto, Pengantar Open Source dan Aplikasi: Konsep Pengembangan Produk Open Source. Teknik Penggunaan Sistem Operasi Linux dan Aplikasi Open Source. Nurul Fikri Press, 2020. [Online]. Available: https://books.google.co.id/books?hl=id&lr=&id=jxzUDwAAQBAJ&oi=fnd&pg=PR2&dq=RedHat+sebagai+salah+satu+distribusi+Linux+yang+dikenal+dengan+keamanannya+dan+dukungan+teknis+yang+baik+menjadi+pilihan+yang+tepat+untuk+mengelola+server+VPN.&ots=bM3_uTv8Js&sig=

[4] E. Filiol, F. Mercaldo, and A. Santone, “A method for automatic penetration testing and mitigation: A Red Hat approach,” Procedia Comput. Sci., vol. 192, pp. 2039–2046, 2021, doi: 10.1016/j.procs.2021.08.210.

[5] R. Mujiastuti and I. Prasetyo, “Membangun Sistem Keamanan Jaringan Berbasis VPN yang Terintegrasi dengan DNS Filtering PIHOLE,” J. Tek. Inform., no. November 2021, pp. 1–10, 2021, [Online]. Available: www.google.com

[6] A. H. Sukma, M. I. Drilanang, S. Auzi, and D. Kiswanto, “IMPLEMENTASI OPENVPN SERVER MENGGUNAKAN RED HAT ENTERPRISE LINUX PADA AMAZON WEB SERVICES,” vol. 8, no. 6, pp. 12601–12607, 2024.

[7] M. Milani, “Analisi e confronto tra ZeroTier e OpenVPN: analisi di configurazione e applicazioni di due soluzioni VPN,” Sociologia, no. May, pp. 3–8, 2024.

[8] D. Home, “Leveraging Software Defined Perimeter (SDP), Software Defined Networking (SDN), and Virtualization to Build a Zero Trust Testbed with Limited Resources,” Sdp, Sdn, no. July, pp. 1–7, 2022, [Online]. Available: https://www.researchgate.net/publication/362218896

[9] R. R. A. A. Pelealu, D. Wonggo, and O. Kembuan, “Perancangan dan Implementasi Jaringan Komputer Smk Negeri 1 Tahuna,” Jointer, vol. 1, no. 1, p. 6, 2020, [Online]. Available: http://jointer.id/index.php/jointer/article/view/4

[10] U. A. Y. Melwin Syafrizal, Pengantar Jaringan Komputer. Penerbit Andi, 2020, 2020. [Online]. Available: https://books.google.co.id/books?id=UKNyejI7H0IC&lpg=PA1&ots=qIdV_mE32e&dq=pengertian jaringan komputer&lr&hl=id&pg=PA2#v=onepage&q&f=false

[11] R. A. Dewanto and A. Suharso, “Analisis Teknik-Teknik Kriptografi Terhadap Serangan Jaringan Local,” J. Ilm. Wahana Pendidik., vol. 8, no. 16, pp. 467–476, 2022, [Online]. Available: https://doi.org/10.5281/zenodo.7068003.

[12] G. Blog, “Penelitian Deskriptif Adalah: Pengertian, Kriteria, dan Ciri-Cirinya,” 2021. https://www.gramedia.com/literasi/penelitian-deskriptif/

[13] S. Sutiman and A. Gunawan, “Firewall Port Security Switch Untuk Keamanan Jaringan Komputer Menggunakan Cisco Router 1600S Pada Pt. Tirta Kencana Tata Warna Sukabumi,” CONTEN Comput. Netw. Technol., vol. 1, no. 1, pp. 13–22, 2021, doi: 10.31294/conten.v1i1.402.

[14] E. Noor and J. C. Chandra, “Implementasi Firewall Pada Smp Yadika 5 Jakarta,” IDEALIS Indones. J. Inf. Syst., vol. 3, no. 1, pp. 449–456, 2020, doi: 10.36080/idealis.v3i1.2088.

[15] D. Bahtiar et al., “Pengenalan Dasar Instalasi Jaringan KomputerMenggunakan Mikrotik,” Kreat. Mhs. Inform., vol. 2, pp. 507–518, 2021, [Online]. Available: https://core.ac.uk/download/pdf/524980292.pdf

[16] C. Rizal, S. Supiyandi, M. Zen, and M. Eka, “Perancangan Server Kantor Desa Tomuan Holbung Berbasis Client Server,” Bull. Inf. Technol., vol. 3, no. 1, pp. 27–33, 2022, doi: 10.47065/bit.v3i1.255.

[17] Z. Husen and M. S. Surbakti, Membangun Server dan Jaringan Komputer dengan Linux Ubuntu. Syiah Kuala University Press, 2020. [Online]. Available: https://www.google.co.id/books/edition/Membangun_Server_dan_Jaringan_Komputer_d/phjWDwAAQBAJ?hl=id&gbpv=0

[18] I. Pritunl, “pritunl,” 2024. https://pritunl.com/

[19] OpenVPN, “OpenVPN,” 2025. https://openvpn.net/

[20] J. A. Donenfeld, “WireGuard,” 2022. http://wireguard.com/

[21] U. of Tsukuba, “SoftEther VPN Project,” 2023. https://www.softether.org/

[22] T. strongSwan Team, “strongSwan Open-source, modular and portable IPsec-based VPN solution,” 2025. https://www.strongswan.org/

[23] M. P. Computer, “Micro Piranti Computer,” https://micropiranti.com/, 2021. https://micropiranti.com/#/history (accessed Feb. 05, 2024).