- 13 Mar

- 2026

ANALISIS KERENTANAN KEAMANAN SISTEM PAYROLL PT. VIDIRA ESHAN ABADI DENGAN PENDEKATAN PTES DAN FRAMEWORK OWASP TOP 10

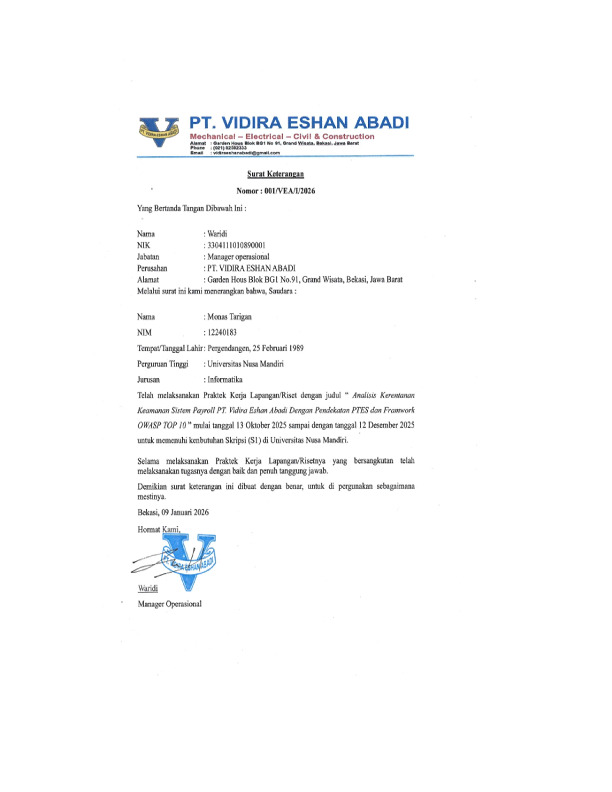

Monas Tarigan (12240183), “Analisis Kerentanan Keamanan Payroll PT. Vidira Eshan Abadi dengan Pendekatan PTES dan Framework OWASP Top 10 ”,

Aplikasi Payroll di PT. Vidira Eshan Abadi menyimpan data sensitif karyawan sehingga aspek keamanan menjadi proritas utama untuk mencehag kebocoran data dan serangan siber dari luar. Penelitian ini melakukan pengujian keamanan aplikasi menggunakan metodelogi dengan pendekatan Penetration Testing Execution Standard (PTES) dan framework OWASP Top 10 untuk mengenditifikasi dan menganalisis potensi kerentanan. Pengujian dilakukan secara sistematis melalui tahapan pre-engagement interactions, intelligence gathering, vulnerability analysis, exploitation dan reporting dengan bantuan tools seperti Burp Suite, Sqlmap dan Nuclei. Hasil pengujian menemukan beberapa kerentanan kritis termasuk Cross-Site Scripting (XSS), Broken Authentication maupun Security Misconfiguration dan kelemahan lainya yang berpotensi dimanfaatkan oleh penyerang. Untuk mengatasi ancaman dan resiko ini penelitian merekomendasikan validasi input yang lebih ketat, konfigurasi ulang security header, pembatasan akses pada endpoint sensitif agar penerapan autentikasi lebih aman guna meningkatkan ketahanan keamanan aplikasi dan acanaman sistem terhadap serangan siber dari luar.

Kata kunci: Keamanan Aplikasi, Penetration Testing, OWASP Top 10, PTES, Payroll, Kerentanan Keamanan.

Unduhan

-

File2_Pendahuluan.pdf

Terakhir download 25 May 2026 00:05File2_BAB 1_Pendahuluan

- diunduh 0x | Ukuran 1,176 KB

-

full skripsi.pdf

Terakhir download 25 May 2026 00:05File9_Full Laporan Tugas Akhir

- diunduh 0x | Ukuran 12,205 KB

-

File4_Bab3_Metode Penelitian.pdf

Terakhir download 25 May 2026 05:05File4_Bab3_Metode Penelitian

- diunduh 79x | Ukuran 738 KB

-

File3_Bab2_Landesan Teori.pdf

Terakhir download 25 May 2026 00:05File3_bab2_landasan teori

- diunduh 0x | Ukuran 5,658 KB

-

File8_File Artikel Ilmiah dan link.pdf

Terakhir download 24 May 2026 18:05File8_Artikel

- diunduh 51x | Ukuran 286 KB

-

File8_File Artikel Ilmiah dan link.pdf

Terakhir download 24 May 2026 18:05File8_Artikel

- diunduh 51x | Ukuran 292,514

-

File5_Bab4_HASIL PENELITIAN DAN PEMBAHASAN.pdf

Terakhir download 25 May 2026 00:05File5_Bab4_HASIL PENELITIAN DAN PEMBAHASAN

- diunduh 0x | Ukuran 5,749,855

-

File6_Bab5_Penutup.pdf

Terakhir download 25 May 2026 00:05File6_Bab 5 Penutup

- diunduh 0x | Ukuran 594,925

-

File7_Lampiran.pdf

Terakhir download 24 May 2026 21:05File7_Lampiran

- diunduh 37x | Ukuran 1,314,911

-

File_1_Cover_Abstrak.pdf

Terakhir download 23 May 2026 08:05File1_cover_abstrak

- diunduh 86x | Ukuran 756,096

REFERENSI

[1] D. S. Lubis, S. Devi, and M. Donargo, “Implementasi transaksi sistem penggajian dengan metode payroll (Studi kasus: PT. Diva Abadi),” Warta Dharmawangsa, vol. 18, no. 4, 2024, doi: 10.46576/wdw.v18i4.5340.

[2] F. Widianto, E. S. Wijaya, H. Harjono, and A. P. Wicaksono, “Analisis kerentanan pada aplikasi web menggunakan metode PTES,” Jurnal Pendidikan dan Teknologi Indonesia, vol. 5, no. 1, pp. 155–166, 2025, doi: 10.52436/1.jpti.609.

[3] D. Satria and E. Efitra, Pengantar Teknik Komputer: Konsep dan Prinsip Dasar. PT Sonpedia Publishing Indonesia, 2023. [Online]. Available: https://books.google.co.id/books?id=hcjSEAAAQBAJ

[4] A. D. Saputra, F. Dione, and I. Uluputty, “Pengelolaan keamanan informasi dan persandian di Dinas Komunikasi dan Informatika Provinsi Kalimantan Timur,” Jurnal Teknologi dan Komunikasi Pemerintahan, vol. 5, no. 2, pp. 159–187, 2023, doi: 10.33701/jtkp.v5i2.3735.

[5] J. Saxe and H. Sanders, Malware Data Science: Attack Detection and Attribution. No Starch Press, 2018. [Online]. Available: https://books.google.co.id/books?id=MVv6DwAAQBAJ

[6] Budiyanto and A. Iftitah, Pengantar Cybercrime dalam Sistem Hukum Pidana di Indonesia. Sada Kurnia Pustaka, 2025. [Online]. Available: https://books.google.co.id/books?id=QSc9EQAAQBAJ

[7] T. Setiadi et al., Sistem Informasi Cyber Security. CV Gita Lentera, 2024. [Online]. Available: https://books.google.co.id/books?id=ExALEQAAQBAJ

[8] E. Zam, Buku Sakti Hacker. MediaKita. [Online]. Available: https://books.google.co.id/books?id=Ju6-xtLkzdEC

[9] N. H. Nguyen, Buku Panduan Keamanan Cyber Penting di Bahasa Indonesia. Nam H Nguyen, 2018. [Online]. Available: https://books.google.co.id/books?id=QcBODwAAQBAJ

[10] B. Bantara, Cara Kerja Hacker: Teknik, Sejarah, Cara, Motivasi, Sistem. Bagas Bantara, 2023. [Online]. Available: https://books.google.co.id/books?id=gpOnEAAAQBAJ

[11] M. Huda, Keamanan Informasi. Nulisbuku, 2020. [Online]. Available: https://books.google.co.id/books?id=CcjZDwAAQBAJ

[12] H. Albani and I. Sutanto, “Pengembangan aplikasi vulnerability scanner untuk mendeteksi celah keamanan siber pada website,” Jurnal Teknologi Informasi, vol. 5, no. 2, pp. 45–55, 2024.

[13] I. M. P. Utama et al., “Analisis perbandingan kinerja tool website directory brute force dengan target website DVWA,” Informatik: Jurnal Ilmu Komputer, vol. 18, no. 3, pp. 278–285, 2022, doi: 10.52958/iftk.v18i3.5256.

[14] “Analisis komparatif kemampuan GPT dan Burp Suite dalam pengujian kerentanan aplikasi web,” Kohesi: Jurnal Sains dan Teknologi, vol. 8, no. 8, pp. 111–120, 2025, doi: 10.2238/n5a7e524.

[15] P. G. S. Adinata et al., “Analisis perbandingan tools SQL injection menggunakan SQLmap, SQLsus dan The Mole,” INFORMATIK, vol. 18, no. 3, 2022, doi: 10.52958/iftk.v18i3.5373.

[16] Z. Zairina, R. B. Huwae, and A. H. Jatmika, “Implementasi OWASP Top 10 dalam pengujian penetrasi website,” JTIKA, vol. 7, no. 1, 2023, doi: 10.29303/jtika.v7i1.456.

[17] A. Muhammad, A. I. Hadiana, and R. Ilyas, “Eksploitasi broken access control untuk eskalasi hak akses pada LMS Universitas XYZ,” Jurnal Algoritma, vol. 22, no. 2, pp. 1–11, 2025, doi: 10.33364/algoritma/v.22-2.2287.

[18] M. G. S. Wirya, Wawan, and Mahmudin, “Perkembangan teknologi jaringan komputer dari PAN hingga 5G,” JRIIN: Jurnal Riset Informatika dan Inovasi, vol. 3, no. 7, pp. 1544–1548, 2025.